Quando la casella di posta elettronica si riempie di messaggi, è facile abbassare la guardia, specialmente se il ritmo di lavoro è serrato. Eppure, in mezzo a comunicazioni legittime, si annidano in modo subdolo i tentativi di phishing, una minaccia cybernetica sempre più diffusa e raffinata. Imparare a riconoscere un tentativo di phishing via email non è solo una competenza tecnica, ma una vera e propria necessità per proteggere i propri dati personali e finanziari.

Le statistiche recenti sono un campanello d’allarme che non si può ignorare: oltre il 90% degli attacchi informatici riusciti inizia con un’email di phishing secondo i dati di Infosecinstitute. Il settore finanziario, i servizi SaaS/Webmail e i social media sono tra i bersagli preferiti dei criminali. Ad esempio, nel secondo trimestre del 2024, i social media sono stati presi di mira nel 32,9% degli attacchi (fonte: PowerDMARC). Con miliardi di email di phishing inviate ogni giorno, è fondamentale sapere dove guardare.

L’importanza di una verifica attenta: il mittente è il primo indizio

Il primo, e spesso più lampante, segnale di allarme si nasconde nell’indirizzo del mittente. I truffatori cercano di rendersi credibili spoofando (falsificando) i domini di aziende note, come banche, servizi di posta elettronica o colossi dell’e-commerce.

- Indirizzo del Mittente Sospetto: Non limitarti al nome visualizzato, che è facilmente manipolabile (ad esempio, vedere “PayPal Security”). Clicca o passa il mouse sopra il nome per visualizzare l’indirizzo email completo. Un indirizzo legittimo di solito usa il dominio ufficiale dell’azienda (es. @paypal.com). Un indirizzo falso potrebbe contenere errori di ortografia sottili (come security@paypathttps://www.google.com/search?q=483576.com invece di @paypal.com), l’aggiunta di numeri casuali, o l’uso di un servizio di posta generico (@gmail.com) per una comunicazione aziendale critica.

- Saluti Generici: Le comunicazioni autentiche, specialmente se riguardano l’account o la sicurezza, usano quasi sempre il tuo nome e cognome. Se il messaggio inizia con un generico “Gentile Cliente”, “Caro Utente” o “Ciao” seguito dal tuo indirizzo email, è un forte indicatore di un tentativo di frode.

- Logo e Formattazione Strani: Fai attenzione ai dettagli grafici. I messaggi di phishing spesso presentano loghi sgranati, fuori posto o di risoluzione bassa, e la formattazione del testo può apparire incoerente, con font o spaziature insoliti. Questo perché i truffatori non dedicano sempre tempo alla creazione di email perfettamente clonate.

Il fattore emotivo: Urgenza e Minaccia

I phisher fanno leva sulle emozioni umane, in particolare sulla paura di perdere qualcosa (l’accesso, il denaro) o sull’avidità (premi, vincite).

Un elemento quasi onnipresente è il senso di urgenza e la minaccia di conseguenze immediate. Frasi come “Il tuo account è stato sospeso: agisci ora!“, “Problema di fatturazione: devi pagare immediatamente” o “Hai vinto un premio, clicca entro 48 ore” sono stratagemmi comuni.

Queste tattiche mirano a farti agire d’impulso, senza darti il tempo di riflettere o verificare. Se un’email ti impone di agire immediatamente per evitare una grave sanzione o la perdita dell’account, mantieni la calma: le aziende legittime offrono procedure di recupero e non minacciano la chiusura improvvisa senza preavvisi adeguati.

Analizzare il corpo del messaggio e i link

Il contenuto stesso del messaggio è un campo minato di segnali di allarme.

- Errori di Ortografia e Grammatica: Molti attacchi di phishing provengono dall’estero e sono tradotti male con strumenti automatici. La presenza di errori grammaticali evidenti, frasi costruite in modo strano o un tono insolitamente formale/informale rispetto alle comunicazioni precedenti dell’azienda è un segnale di allarme rosso.

- Richieste di Dati Sensibili: Nessuna organizzazione legittima, in particolare banche o servizi di pagamento, ti chiederà mai di fornire password, PIN, numeri completi di carte di credito o codici di sicurezza (come il CVV) direttamente via email o tramite un link nel messaggio. Se un’email richiede tali informazioni, si tratta quasi certamente di un phishing.

La prova del mouse: la verifica cruciale del link

Il cuore di un attacco di phishing è quasi sempre il link che ti chiede di cliccare. Prima di fare qualsiasi cosa, passa il mouse sopra il link (senza cliccare!) e osserva l’indirizzo URL di destinazione che appare in basso a sinistra o vicino al cursore.

- URL Contraffatti: Se il link promette di portarti su www.banca-reale.it, ma l’URL visualizzato è http://login.banca-reale.c1m/aggiorna-dati, la discrepanza è lampante. Attenzione ai piccoli errori di battitura (typosquatting) o all’uso di domini completamente irrilevanti.

- Protocollo di Sicurezza (HTTPS): I siti web legittimi, soprattutto quelli che gestiscono dati sensibili, utilizzano il protocollo sicuro HTTPS (cerca la “s” e il lucchetto verde). L’assenza della “s” e la presenza solo di HTTP in un sito che richiede credenziali è un indizio decisivo di un sito falso.

- Allegati Sospetti: Un allegato inaspettato (spesso una finta fattura, un “documento da firmare” o un file ZIP) è un metodo comune per diffondere malware. Non aprire mai allegati da mittenti sconosciuti o da email che mostrano altri segnali di phishing.

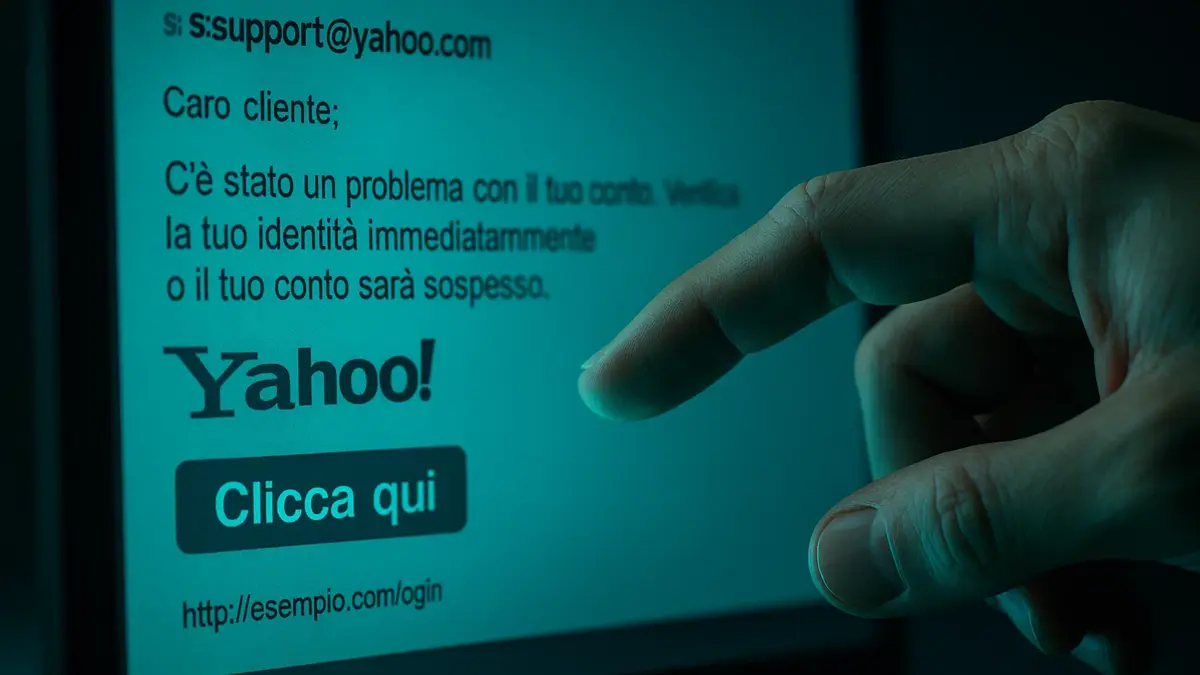

Un esempio pratico: il Falso Avviso di Sicurezza

Immagina di ricevere questa email:

| Oggetto: | Avviso di Sicurezza: Tentativo di Accesso Sconosciuto Rilevato! |

| Mittente: | Security Alert security@accounts-support.com |

| Corpo del messaggio: | Caro Utente, abbiamo rilevato un tentativo di accesso insolito al tuo conto. Per proteggere il tuo account e prevenire la chiusura, devi verificare le tue credenziali immediatamente. Clicca qui per il modulo di sicurezza. [LINK] Fallire nel fare ciò chiuderà il tuo conto entro 24 ore. |

Segnali d’allarme:

- Mittente: L’indirizzo https://www.google.com/search?q=accounts-support.com non è il dominio ufficiale dell’azienda.

- Saluto: “Caro Utente” è troppo generico.

- Urgenza/Minaccia: L’avvertimento di “tentativo di accesso insolito” e la minaccia di chiusura in 24 ore creano panico.

- Azione Richiesta: Richiesta di “verificare le credenziali” cliccando su un link sconosciuto.

Cosa fare: Ignora il link. Apri una nuova finestra del browser, digita manualmente l’indirizzo ufficiale dell’azienda (ad esempio, www.nomeazienda.com) e accedi al tuo account per verificare se ci sono notifiche o avvisi reali.

Come afferma l’esperto di sicurezza informatica Bruce Schneier: “La sicurezza non è un prodotto, è un processo.” La difesa contro il phishing è un processo continuo di consapevolezza, scetticismo e verifica.

Domande Frequenti (FAQ) sul Phishing

1. Cosa dovrei fare se penso di aver ricevuto un’email di phishing?

Non cliccare su alcun link o allegato. La prima azione è verificare l’autenticità del messaggio contattando direttamente l’azienda o l’ente che si presume abbia inviato l’email. Utilizza un numero di telefono o un indirizzo web che trovi sui canali ufficiali (non quelli presenti nell’email sospetta). Infine, segnala il messaggio come spam o phishing al tuo provider di posta elettronica.

2. Cos’è lo “Spear Phishing” e in cosa differisce?

Lo Spear Phishing è un tentativo di frode altamente mirato a un individuo o a un’azienda specifica. Invece di un messaggio generico, l’email sembra provenire da una fonte conosciuta, come un collega o un dirigente, e spesso include dettagli personali per aumentare la credibilità. È più difficile da rilevare e richiede maggiore cautela.

3. Perché i criminali informatici usano spesso errori grammaticali nelle email di phishing?

Se è vero che molti errori sono dovuti a traduzioni sciatte, alcuni esperti suggeriscono che gli errori fungano da “filtro”. Solo le vittime meno attente ai dettagli o meno istruite sulla sicurezza informatica andranno avanti, garantendo al truffatore un pubblico più facile da manipolare, un fenomeno noto come “costo dell’idiozia” nella truffa.

4. Posso fidarmi di un link se vedo solo “HTTPS” nell’URL?

Mentre HTTPS indica che la connessione è criptata (sicura), non significa automaticamente che il sito web sia legittimo. I truffatori possono acquistare certificati SSL (che abilitano HTTPS) anche per siti fraudolenti. Devi sempre combinare la verifica dell’HTTPS con il controllo del dominio (l’indirizzo del sito stesso) e degli altri segnali di allarme dell’email.

Curiosa per natura e appassionata di tutto ciò che è nuovo, Angela Gemito naviga tra le ultime notizie, le tendenze tecnologiche e le curiosità più affascinanti per offrirtele su questo sito. Preparati a scoprire il mondo con occhi nuovi, un articolo alla volta!

Scarica la nostra app e ricevi ogni giorno aggiornamenti su misteri, curiosità, scoperte e tecnologia direttamente sul tuo smartphone.